Menjaga kemanan Router adalah salah satu kewajiban yang harus dilakukan oleh admin jaringan. Router bisa kita ibaratkan seperti sebuah rumah, Router adalah area privasi yang tidak bisa di akses oleh sembarang orang.

Sebelum melakukan konfigurasi Router ke Internet, sebaiknya memberi keamanan terlebih dahulu kepada Router. Kami sudah pernah membahas mengenai langkah pertama untuk menjaga Router, mulai dari mengganti username dan password default dari Router, menutup Service yang tidak terpakai, dan mendisable Neighboor discovery.

Para Artikel kali ini, kami akan memberikan sedikit trik untuk mencegah Brute Force Login pada Mikrotik. Brute Force Login adalah metode penyerangan terhadap sebuah sistem dengan mencoba semua kemungkinan Password.

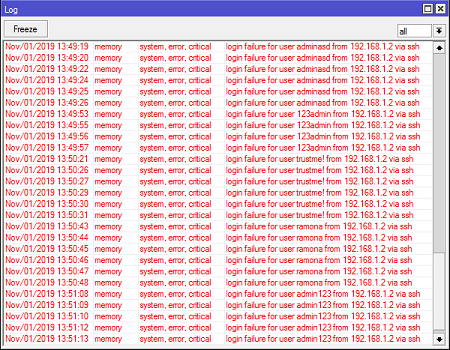

Ketika Router terdapat IP Publik biasanya kita akan mendapati tampilan seperti berikut:

Dari sisi user tentunya log informasi tersebut akan sangat mengganggu karena log akan mencatat semua aktifitas yang terjadi pada router, termasuk client yang mencoba login ke Router. Kemudian dari sisi Router tentunya juga akan membebani resource dari Router ketika terdapat banyak client yang hendak mengakses Router (Bruteforce).

Langkah yang bisa kita lakukan untuk mengamankan Router dari serangan Bruteforce adalah menutup service yang tidak terpakai atau bisa juga menandai alamat IP penyerang kemudian di drop. Untuk menandai alamat IP penyerang kemudian di drop, maka kita bisa memanfaatkan fitur firewall pada Router.

Mengamankan FTP dari serangan Bruteforce

Kasus pertama, kita akan mencoba mengamankan Router dari serangan Bruteforce FTP. Anda dapat ikuti langkah dibawah ini:

/ip firewall filter add chain=input protocol=tcp dst-port=21 src-address-list=ftp_blacklist action=drop comment="drop ftp brute forcers" add chain=output action=accept protocol=tcp content="530 Login incorrect" dst-limit=1/1m,9,dst-address/1m add chain=output action=add-dst-to-address-list protocol=tcp content="530 Login incorrect" address-list=ftp_blacklist address-list-timeout=3h

Dengan konfigurasi diatas, maka ketika ada user yang mencoba login FTP ke router lebih dari 10 kali gagal, maka IP Address dari user tersebut akan di drop selama 3 jam. Konfigurasi dapat Anda sesuikan sesuai dengan kebutuhan.

SSH Konfigurasi

Kasus kedua, kita akan mencoba mengamankan Router dari serangan Bruteforce SSH. Anda dapat ikuti langkah di bawah ini:

add chain=input protocol=tcp dst-port=22 src-address-list=ssh_blacklist action=drop comment="drop ssh brute forcers" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new src-address-list=ssh_stage3 action=add-src-to-address-list address-list=ssh_blacklist address-list-timeout=10d comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new src-address-list=ssh_stage2 action=add-src-to-address-list address-list=ssh_stage3 address-list-timeout=1m comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new src-address-list=ssh_stage1 action=add-src-to-address-list address-list=ssh_stage2 address-list-timeout=1m comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new action=add-src-to-address-list address-list=ssh_stage1 address-list-timeout=1m comment="" disabled=no

Dengan konfigurasi diatas, maka ketika ada client yang mencoba meremote Router melalui SSH dan mengalami gagal login selama lebih dari 3 kali, maka alamat IP penyerang akan di drop selama 10 Hari. Konfigurasi dapat Anda sesuaikan sesuai dengan kebutuhan.

Sumber : https://citraweb.com/artikel_lihat.php?id=360