Teknologi tunneling merupakan teknologi yang bertugas untuk manangani dan menyediakan koneksi point-to-point dari sumber ke tujuannya.

Disebut tunnel karena koneksi point-to-point tersebut sebenarnya terbentuk dengan melintasi jaringan umum, namun koneksi tersebut tidak mempedulikan paket-paket data milik orang lain yang sama-sama melintasi jaringan umum tersebut, tetapi koneksi tersebut hanya melayani transportasi data dari pembuatnya.Hal ini sama dengan seperti penggunaan jalur busway yang pada dasarnya menggunakan jalan raya, tetapi dia membuat jalur sendiri untuk dapat dilalui bus khusus.

Koneksi point-to-point ini sesungguhnya tidak benar-benar ada, namun data yang dihantarkannya terlihat seperti benar-benar melewati koneksi pribadi yang bersifat point-to-point.

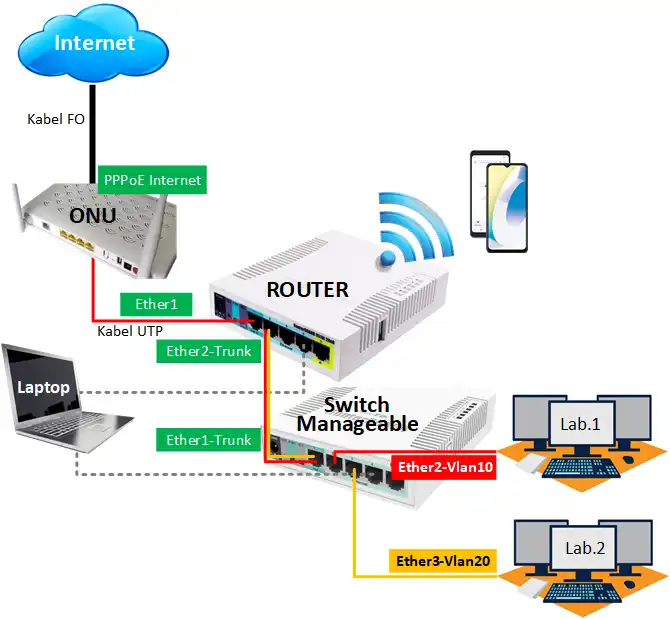

Teknologi ini dapat dibuat di atas jaringan dengan pengaturan IP Addressing dan IP Routing yang sudah matang. Maksudnya, antara sumber tunnel dengan tujuan tunnel telah dapat saling berkomunikasi melalui jaringan dengan pengalamatan IP. Apabila komunikasi antara sumber dan tujuan dari tunnel tidak dapat berjalan dengan baik, maka tunnel tersebut tidak akan terbentuk dan VPN pun tidak dapat dibangun.

Apabila tunnel tersebut telah terbentuk, maka koneksi point-to-point palsu tersebut dapat langsung digunakan untuk mengirim dan menerima data. Namun, di dalam teknologi VPN, tunnel tidak dibiarkan begitu saja tanpa diberikan sistem keamanan tambahan. Tunnel dilengkapi dengan sebuah sistem enkripsi untuk menjaga data-data yang melewati tunnel tersebut. Proses enkripsi inilah yang menjadikan teknologi VPN menjadi mana dan bersifat pribadi.

Dengan tunneling, antara kedua segmen VPN dapat berkomunikasi satu dengan yang lain menggunakan protokol tunneling yang sama, dan sebuah tunnel dibuat khusus sehingga paket data dapat dikirim melalui internet. Penerapan enkripsi pada VPN, membuat data-data rahasia perusahaan tidak terlihat transparan oleh sniffer.

Teknologi tunneling dikelompokkan secara garis besar berdasarkan protokol tunneling layer 2 (Data Link Layer) dan layer 3 (Network Layer) model OSI layer :

- Tunneling Layer 2 (Data Link Layer)

- PPTP (Point to Point Tunneling Protocol)

- L2TP (Layer 2 Tunneling Protocol)

- L2F (Layer 2 Forwarding)

- Tunnelling Layer 3 (Network Layer)

- IPSec (IP Security)

- VTP (Virtual Tunneling Protocol)

- ATMP (Ascend Tunnel Management Protocol)